0.4

0.4

858.41KB

858.41KB

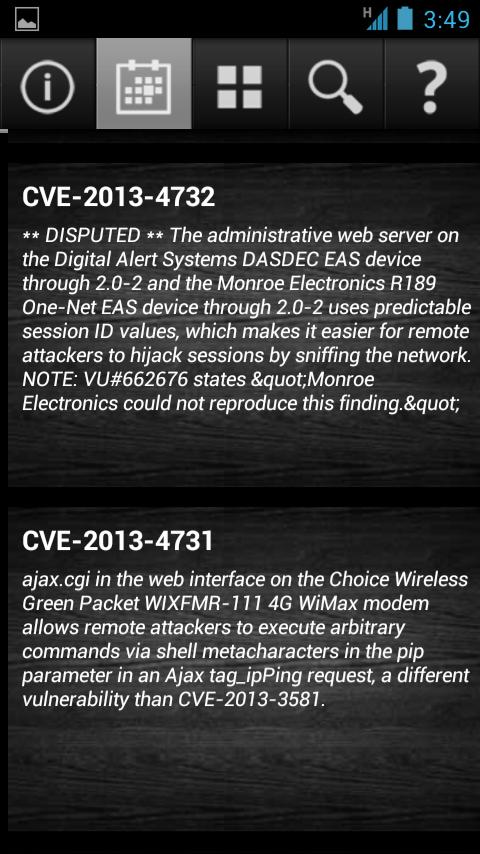

Obtenez les derniers rapports d'exploitation

Le terme «vulnérabilité» est souvent mentionné en relation avec la sécurité informatique, dans de nombreux contextes différents.

Dans son sens le plus large, le terme «vulnérabilité» est associé à une certaine violation d'une politique de sécurité. Cela peut être dû à des règles de sécurité faibles, ou il se peut qu'il y ait un problème au sein du logiciel lui-même. En théorie, tous les systèmes informatiques ont des vulnérabilités; Qu'ils soient graves ou non dépend de leur utilisation ou non pour endommager le système.

Vulnérabilité

Une «vulnérabilité» de sécurité de l'information est une erreur dans le logiciel qui peut être directement utilisé par un pirate pour accéder à un système ou un réseau.

CVE considère une erreur une vulnérabilité si elle permet à un attaquant de l'utiliser pour violer une politique de sécurité raisonnable pour ce système (cela exclut entièrement des politiques de sécurité "ouvertes" dans lesquelles tous les utilisateurs sont fiables, ou lorsqu'il n'y a pas d'examen du risque pour le système).

Pour CVE, une vulnérabilité est un état dans un système informatique (ou un ensemble de systèmes) qui: soit:

permet à un attaquant d'exécuter des commandes comme un autre utilisateur

permet à un attaquant d'accéder aux données contraires aux restrictions d'accès spécifiées pour ces données

Permet à un attaquant de faire passer pour une autre entité

permet à un attaquant de mener un déni de service

Des exemples de vulnérabilités comprennent:

PHF (exécution de commande distante en tant qu'utilisateur "personne")

RPC.TTDBSERVERD (Exécution de la commande distante en tant que racine)

Fichier de mot de passe-prodable dans le monde (modification des données critiques système)

Mot de passe par défaut (exécution de commande distante ou autre accès)

Des problèmes de déni de service qui permettent à un attaquant de provoquer un écran bleu de la mort

Schtroumpf (déni de service en inondant un réseau)

Notre application essaie de tout assembler afin que dès qu'une vulnérabilité ait été détectée

Vous êtes avisé, et si vous avez un site Web ou travaillez sur une telle technologie qui est à haut risque, vous pouvez

réparez-le. Même si vous ne pouvez pas résoudre le problème, faites-le nous savoir.

Notre équipe peut vous aider à réparer.

Les utilisateurs ont également consulté

Tout voir

Les utilisateurs ont également consulté

Tout voir

updated

updated

updated

updated

updated

updated

updated

updated

updated

updated

updated

updated

Jeux populaires

Tout voir

Jeux populaires

Tout voir

updated

updated

updated

updated

updated

updated

updated

updated

updated

updated

updated

updated